方案背景

随着数字化转型加速,某物流企业对信息系统的依赖度显著提升,抵抗网络安全威胁:

- 威胁形态复杂化:内部漏洞风险远超外部攻击,传统防护手段(如防火墙、IDS)难以应对无文件攻击、0day漏洞利用等新型威胁,单点安全工具产生海量无效警报,导致关键攻击线索被淹没。

- 安全运营低效化:企业虽部署多类安全产品,但因缺乏跨网络、终端、云环境的统一分析能力,安全团队需在多平台间手动验证威胁,响应速度滞后;同时,安全人才短缺进一步加剧运营压力。

- 行业监管严格化:数据泄露、供应链攻击等事件频发,客户需满足更严格的数据保护合规要求,亟需构建主动防御体系以降低业务风险。

方案简述

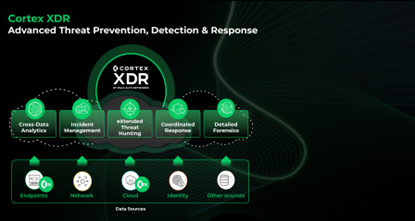

客户采用 Cortex XDR 重构安全运营体系,通过以下能力实现威胁全生命周期管理:

- 智能威胁检测与阻断:基于机器学习、行为分析技术,实时拦截恶意软件、漏洞利用及无文件攻击,整合全球威胁情报实现动态防御。

- 统一事件关联分析:将网络、终端、云环境的多源告警智能聚合为单一攻击事件,消除数据孤岛,提供攻击链全景视图。

- 自动化根因分析与响应:通过AI驱动的根本原因定位,自动生成攻击活动时间线,支持一键隔离受影响终端或阻断恶意进程。

- 威胁狩猎与持续优化:内置MITRE ATT&CK框架映射能力,支持自定义行为规则并固化威胁狩猎经验,持续提升检测覆盖率。

优势特点

- 检测能力:基于AI的行为分析模型,业内领先的无文件攻击检出率。

- 数据整合:支持Palo Alto原生数据与第三方日志(如防火墙、云平台)的归一化关联分析。

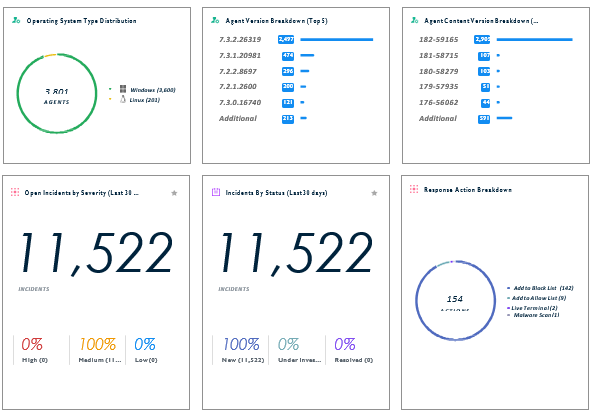

- 运营效率:告警压缩率高,平均事件调查时间缩短至分钟级,降低对人工经验依赖。

- 扩展性:开放式API支持与平台集成,实现跨工具剧本化响应;可灵活适配多云、混合IT架构。

客户痛点与挑战

- 防御体系滞后:传统安全产品无法有效应对高级威胁,存在大量检测盲区。

- 告警过载:孤立工具产生数万级日告警量,误报率高,导致关键攻击被遗漏。

- 人力瓶颈:安全团队需在多控制台间切换,重复性工作占比大,人才流失率高。

- 可视性缺失:缺乏跨网络、终端、云的统一攻击上下文,难以追踪横向移动与潜伏威胁。

客户收益

- 安全效能提升:未知威胁拦截率提升,漏洞利用攻击响应时间缩短。

- 运营成本优化:告警分类人力投入减少,新入职分析师培训周期压缩。

- 合规能力增强:自动生成符合标准的取证报告,审计效率提升。

- 投资长期保值:通过威胁狩猎经验固化,实现检测规则自进化,每年减少重复性攻击事件。